Mit Google Translate Phishing-Filter umgehen

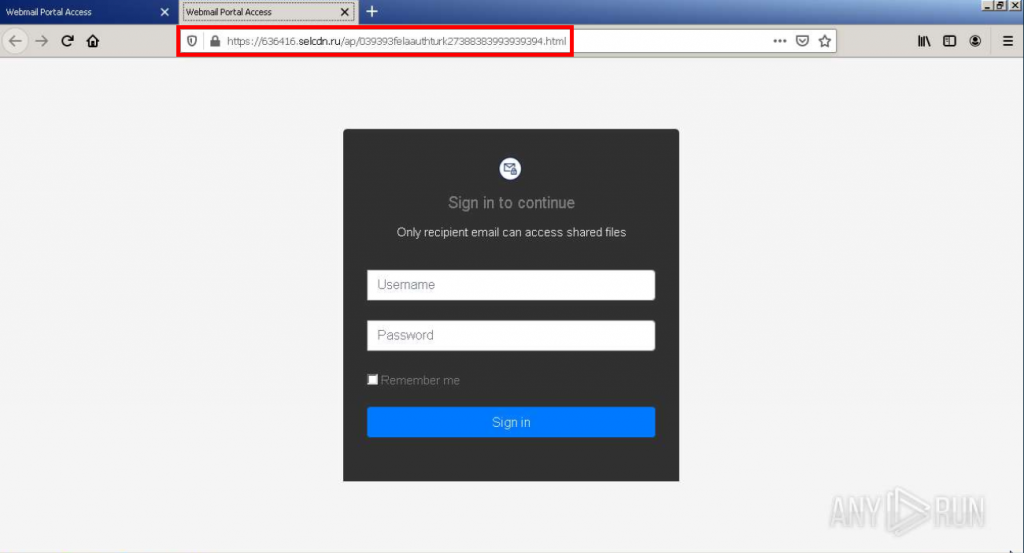

Es ist aktuell eine neue Phishing-Welle im Umlauf (eine Story von derstandard.at dazu finden Sie hier). Dabei sollen Ihnen Dokumente von einem Scanner zugesendet worden sein, die Sie sich angeblich runterladen können, wie im folgenden Bild zu sehen ist.

Interessant ist dabei zuerst der grüne Balken, der das Opfer in den Glauben versetzen soll, der Absender stehe bereits in der eigenen Liste vertrauenswürdiger Absender. So eine Liste existiert in der Form jedoch meist gar nicht – es wird bloß versucht dem potenziellen Opfer auf psychologische Weise eine Gefahrlosigkeit der Mail zu suggerieren.

Für das Absenden der Mails und auch das Verschleiern der darin enthaltenen Links wird Sendgrid genutzt. Dabei handelt es sich um eine der bekannteren Plattformen für die Zustellung von z.B. legitimen Marketing-Mails und wird daher bei den meisten Mail-Filtern von vorhinein als vertrauenswürdig eingestuft. Die Links in der Mail werden zusätzlich automatisch von Sendgrid durch eigene ersetzt. Beim Anklicken der Links gelangt man im Browser also zuerst auf die legitime Domain von Sendgrid und wird von da aus sofort an die eigentliche Ziel-URL geleitet. Das erhöht weiters die Chancen der Zustellung solcher Phishing-Mails.

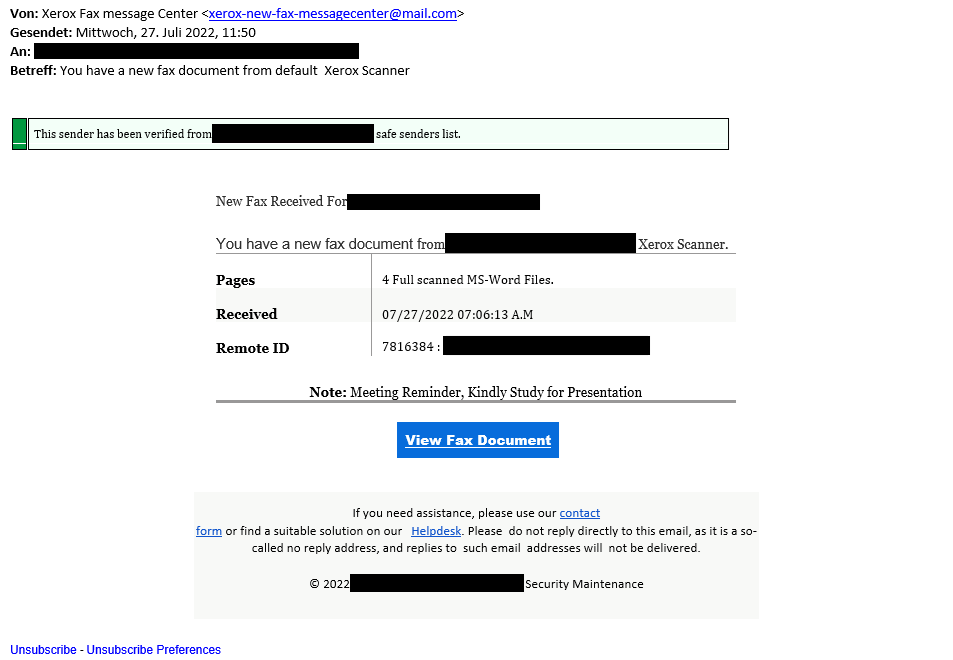

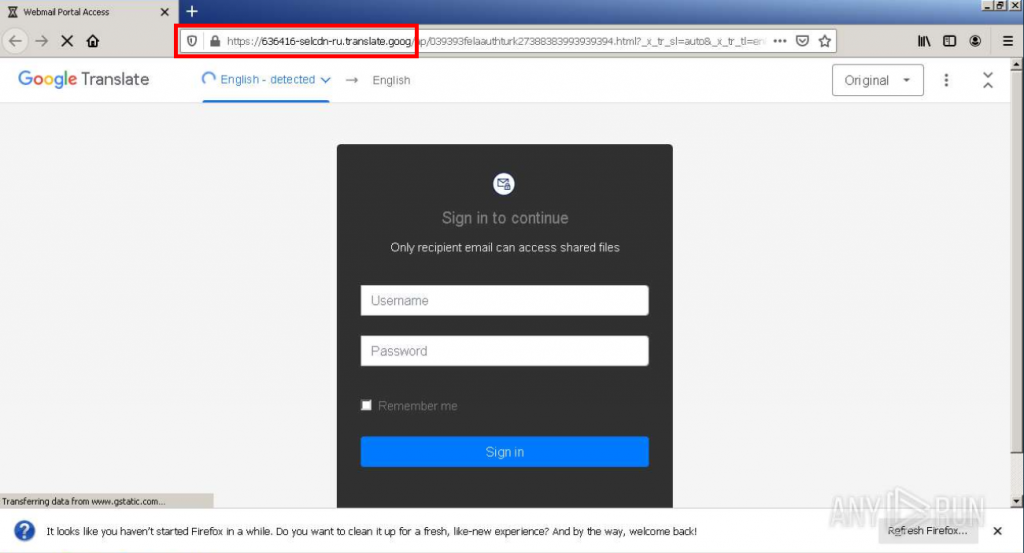

Bei der eigentlichen URL zu der vom Mail-Zustelldienst Sendgrid weitergeleitet wird, handelt es sich wiederum um einen Verschleierungsschritt. Dabei versucht der Angreifer selbst aufwändigere Mail-Filter, die auch Weiterleitungen prüfen, auszutricksen. Er nutzt dazu den Google Translate Übersetzungsdienst in der Form „https[:]//ANGREIFER-URL.translate.goog“, um dem potenziellen Opfer eine Phishing-Seite zu präsentieren. So bleibt die Seite für den Angreifer funktional, wird jedoch in diversen Filtern und anderen Schutzeinrichtungen als vertrauenswürdige Google-Domain erkannt.

Eine Analyse der in Google Translate eingebetteten Seite führt zu einer russischen Domain (s. unten). Beim Aufruf werden auch Verbindungen zu weiteren als gefährlich eingestufte Domains und IPs aufgebaut, die z.B. auch schon zur Kommunikation mit bekannter Malware genutzt wurden. Als Schutz vor potenziellen Infektionen wird daher empfohlen nicht nur keine Zugangsdaten einzugeben, sondern die Links gar nicht erst anzuklicken.